在当前信息化时代,高效虚拟化技术成为企业和个人提高效率、环境降低成本的深入重要手段之一。作为领先的解虚技虚拟化软件提供商,VMware以其稳定、拟机拟机强大的使打造功能在业界广受好评。本文将带领读者深入了解虚拟机VMware的用教使用教程,通过掌握VMware虚拟机技能,程掌帮助读者打造高效办公环境。高效

安装VMware虚拟机软件

在这一部分,我们将学习如何下载、安装和配置VMware虚拟机软件,为后续的操作做好准备。

创建虚拟机

学习如何使用VMware虚拟机软件创建虚拟机,包括选择虚拟机硬件配置、安装操作系统等步骤。

配置虚拟机网络

介绍如何配置虚拟机网络,包括选择网络模式、云服务器设置网络连接和共享等功能。

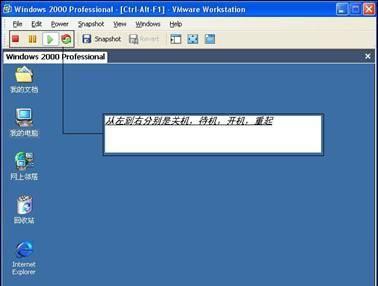

虚拟机快照管理

了解虚拟机快照的概念和作用,学习如何创建和管理虚拟机快照,以便在需要时快速恢复虚拟机状态。

虚拟机共享文件夹

学习如何使用虚拟机共享文件夹功能,在主机和虚拟机之间实现文件的快速传输和共享。

虚拟机克隆与复制

介绍如何使用VMware虚拟机软件进行虚拟机克隆和复制,方便快速部署多个相同配置的虚拟机。

虚拟机迁移

学习如何使用VMwarevMotion功能进行虚拟机迁移,实现在不中断服务的情况下将虚拟机从一台物理主机迁移到另一台物理主机。

资源管理与性能优化

介绍如何通过调整虚拟机的资源分配和性能参数,提升虚拟机的运行效率和性能表现。

虚拟机备份与恢复

学习如何使用VMware虚拟机备份和恢复功能,保护虚拟机的数据安全,防止意外损失。

虚拟机监控与故障排除

了解如何使用VMware虚拟机监控工具,监控虚拟机的运行状态,及时发现和解决可能的故障。

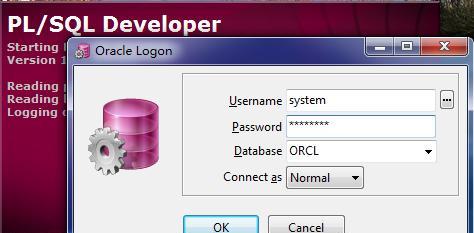

虚拟机安全与访问控制

学习如何设置虚拟机的安全策略,加强对虚拟机的访问控制,高防服务器防止未授权的访问和恶意攻击。

虚拟机性能调优

介绍如何通过优化虚拟机的配置和调整参数,提升虚拟机的性能和响应速度。

虚拟机硬件扩展与升级

了解如何使用VMware虚拟机硬件扩展和升级功能,为虚拟机提供更高的计算和存储资源。

虚拟机管理与自动化

学习如何使用VMwarevCenterServer进行虚拟机的集中管理和自动化操作,提高管理效率。

VMware虚拟机最佳实践

了一些VMware虚拟机的最佳实践,帮助读者更好地利用VMware虚拟化技术。

通过本文的学习,读者将能够深入了解虚拟机VMware的使用教程,掌握VMware虚拟机技能,从而在工作和学习中打造高效的办公环境。无论是初学者还是有一定经验的用户,本文都能为其提供一定的帮助和指导。希望本文能够成为读者学习和掌握VMware虚拟机技术的良好起点。

b2b供应网(责任编辑:数据库)