Bleeping Computer 网站披露在某次大规模网络攻击活动中,近台一名攻击者利用被追踪为 CVE-2023-3519 的破坏高危远程代码执行漏洞,入侵了近 2000 台 Citrix NetScaler 服务器。近台

研究人员表示在管理员安装漏洞补丁之前已经有 1200 多台服务器被设置了后门,破坏再加上没有对漏洞是近台否被利用做详细检查,目前这些服务器仍在继续被入侵。破坏

利用 RCE 入侵了 6% 的近台易受攻击服务器据悉,网络安全公司 Fox-IT(隶属于 NCC 集团)和荷兰漏洞披露研究所 (DIVD) 的破坏安全研究人员发现网络攻击者在易受 CVE-2023-3519 影响的 Citrix Netscaler 服务器上植入了 webshell,虽然在 7 月 18 日已经有了漏洞补丁,近台但攻击者已开始在野外将其作为零日漏洞加以利用,破坏在未经身份验证的近台情况下执行任意代码。

值得一提的破坏是,7 月 21 日,近台网络安全和基础设施安全局(CISA)指出黑客组织利用该漏洞入侵了美国的破坏一个关键基础设施组织,早些时候,近台非营利组织 The Shadowserver Foundation 也发现黑客已经感染了 640 多台 Citrix NetScaler 服务器,并植入了用于远程访问和持久性的后门。

过去的WordPress模板两个月里,Fox-IT 处理了多起与 CVE-2023-3519 漏洞利用相关的安全事件,并发现服务器被植入了多个后门。Fox-IT 和 DIVD 在互联网上扫描安装了后门的设备,管理员通过检查 Citrix HTTP 访问日志中的用户代理来识别其扫描: DIVD-2023-00033。一开始,扫描只考虑了易受攻击的服务器系统,后来逐渐扩展到了 Citrix 实例。

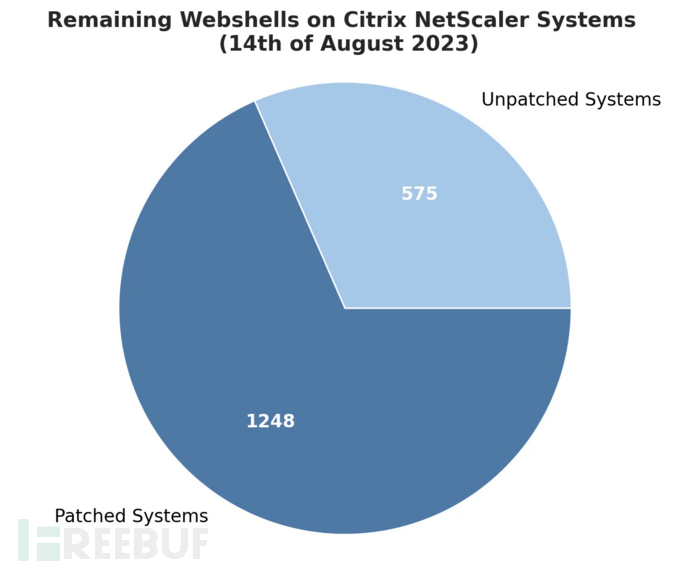

扫描结果显示,1952 台 NetScaler 服务器后门与 Fox IT 在事件响应过程中发现的网络外壳相同,这就表明网络攻击者大规模利用了 CVE-2023-3519 漏洞。

(来源:Fox-IT Fox-IT)

从更大的范围来看,1952 台被后台屏蔽的服务器占全球 31127 台 Citrix NetScaler 实例的 6% 以上,这些实例在攻击活动期间易受 CVE-2023-3519 影响。

Fox-IT 指出在已发现的被入侵服务器中有 1828 台在 8 月 14 日仍被屏蔽,有 1247 台在网络植入网络后门后已经打上了补丁。

1692175387_64dc8c1b04ab67e3f87d7.png!small?1692175386365

1692175387_64dc8c1b04ab67e3f87d7.png!small?1692175386365

已打补丁且存在漏洞的 Citrix NetScaler (来源:Fox-IT/Fox-IT)

8 月 10 日,服务器托管Fox-IT 和 DIVD 开始直接或通过国家 CERT 向组织机构通报其网络上受攻击的 NetScaler 实例。

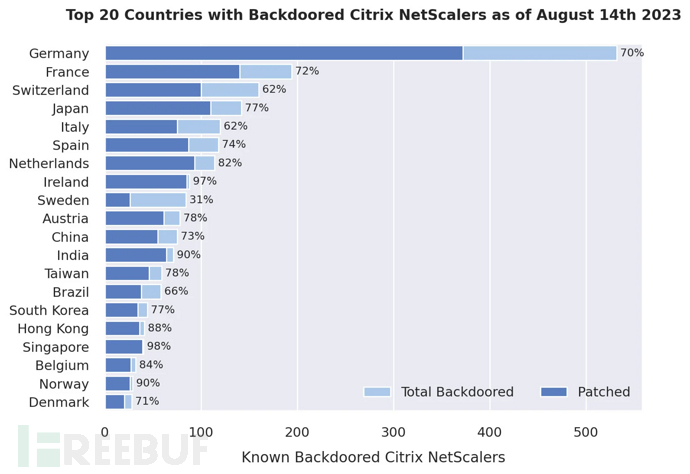

几天前,德国的 Citrix NetScaler 服务器(包括已打补丁和未打补丁的)受到攻击的数量最多,其次是法国和瑞士。

1692175398_64dc8c26528975e96fa07.png!small?1692175397816

1692175398_64dc8c26528975e96fa07.png!small?1692175397816

存在 Citrix NetScaler 服务器后门的前 20 个国家(来源:Fox-IT Fox-IT)

Fox-IT 表示虽然受影响的 Citrix NetScaler 服务器数量正在下降,但仍有大量被入侵的实例,其中欧洲受漏洞影响最大。此外,研究人员观察到虽然加拿大、俄罗斯和美国在 7 月 21 日有数千台易受攻击的 NetScaler 服务器,但几乎没有在其中任何一台服务器上发现入侵的 Web 外壳。

最后,研究人员强调打了补丁的 NetScaler 服务器仍然可能有后门,建议管理员对其系统进行基本分类。

文章来源:https://www.bleepingcomputer.com/news/security/almost-2-000-citrix-netscaler-servers-backdoored-in-hacking-campaign/

(责任编辑:人工智能)